Контроллер домена: что это такое и зачем он нужен в корпоративной сети

Если в компании больше десятка сотрудников с компьютерами, рано или поздно возникает один и тот же набор проблем. Как давать людям доступ к нужным ресурсам и забирать его, когда человек уходит? Как управлять паролями централизованно? Как применять настройки безопасности сразу на всех машинах, а не ходить к каждой вручную? Именно для решения этих задач и существует контроллер домена.

Это ключевой компонент корпоративной IT-инфраструктуры, и без понимания того, как он работает, сложно разобраться в большинстве других аспектов системного администрирования. В российских организациях сейчас активно внедряют отечественные аналоги — например, мониторинг ресурсов контроллера домена и управление доменом реализованы в ALD Pro от Группы Астра, который уже используется в госструктурах, банках и образовательных учреждениях по всей стране. Но давайте разберёмся с основами.

Что такое домен и контроллер домена

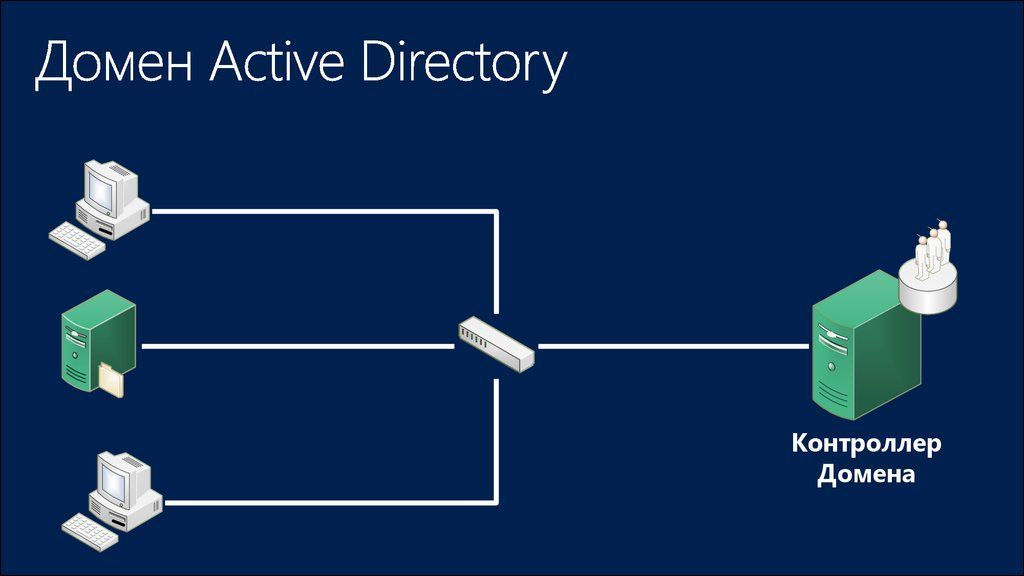

Домен в контексте корпоративных сетей — это логическая группа компьютеров, пользователей и ресурсов, которые управляются централизованно. Не путать с доменным именем сайта — это другое.

Контроллер домена (Domain Controller, DC) — это сервер, который хранит базу данных всех объектов домена и отвечает за аутентификацию пользователей. Когда сотрудник вводит логин и пароль на рабочей станции, именно контроллер домена проверяет эти данные и решает, пускать человека или нет.

Помимо аутентификации, контроллер домена занимается:

- хранением учётных записей пользователей, компьютеров и групп

- управлением групповыми политиками — правилами, которые применяются к компьютерам и пользователям автоматически

- распределением прав доступа к файловым серверам, принтерам и другим ресурсам

- ведением журналов событий безопасности

Как работает аутентификация в домене

Стандарт аутентификации в доменных инфраструктурах — протокол Kerberos. Работает он по принципу «билетов»: при входе в систему пользователь получает от контроллера домена специальный зашифрованный токен, который потом предъявляет при обращении к корпоративным сервисам.

Главное преимущество Kerberos — это прозрачная единая аутентификация (SSO, Single Sign-On). Пользователь вводит пароль один раз при входе в систему, а дальше получает доступ к почте, файловому серверу, корпоративным приложениям без повторного ввода пароля. Это и удобнее для людей, и безопаснее — пароль не передаётся по сети при каждом запросе.

Групповые политики: как управлять тысячами компьютеров из одного места

Групповые политики (Group Policy) — один из самых мощных инструментов доменной инфраструктуры. По сути это набор правил, которые автоматически применяются к компьютерам и пользователям при входе в домен.

С помощью групповых политик можно:

- установить требования к паролям (минимальная длина, сложность, срок действия)

- заблокировать USB-порты или запретить установку программ

- автоматически развернуть нужное ПО на всех машинах

- настроить обои рабочего стола, параметры сети, конфигурацию браузера

- применить настройки безопасности согласно требованиям регуляторов

Без доменной инфраструктуры всё это пришлось бы делать вручную на каждой машине. В компании с сотнями рабочих станций это физически невозможно.

Зачем нужно несколько контроллеров домена

Один контроллер домена — единая точка отказа. Если сервер упал, никто не может войти в систему, даже если сами рабочие станции работают нормально. Поэтому в любой серьёзной инфраструктуре контроллеров как минимум два.

Несколько DC также решают задачу географической распределённости: если офисы компании находятся в разных городах, контроллер домена в каждом из них ускоряет аутентификацию — запросы не гоняются через WAN до центрального офиса.

Между контроллерами домена происходит непрерывная репликация: изменения, внесённые на одном DC (например, смена пароля пользователя), автоматически распространяются на все остальные.

Active Directory и его альтернативы

Исторически стандартом де-факто для доменных инфраструктур был Microsoft Active Directory. На протяжении двух десятилетий это было практически безальтернативное решение для Windows-инфраструктур.

Ситуация изменилась по нескольким причинам. Во-первых, Linux-инфраструктуры стали нормой — и управлять ими через AD неудобно. Во-вторых, зависимость от Microsoft создаёт риски лицензирования. В-третьих, для российских государственных организаций использование сертифицированного отечественного ПО стало обязательным.

На базе открытого проекта FreeIPA выросло несколько зрелых решений. Они реализуют ту же функциональность — Kerberos-аутентификацию, LDAP-каталог, групповые политики, управление пользователями — но изначально спроектированы для Linux-среды и без зависимости от Microsoft.

Мониторинг контроллера домена: почему это важно

Контроллер домена — критически важный компонент инфраструктуры. Если он начинает работать с проблемами, это немедленно сказывается на всех пользователях: замедляется аутентификация, перестают применяться политики, появляются ошибки доступа к ресурсам.

Поэтому мониторинг DC — не опция, а необходимость. Что нужно отслеживать:

Загрузка ресурсов. CPU, память, дисковое пространство. Контроллер домена обрабатывает огромное количество запросов, и нехватка ресурсов сразу проявляется в виде задержек аутентификации.

Репликация между DC. Если репликация сломалась или запаздывает — на разных контроллерах появляются разные версии данных. Это приводит к непредсказуемому поведению: пользователь может войти через один DC, но не через другой.

Время Kerberos. Протокол Kerberos критичен к синхронизации времени. Расхождение более чем на 5 минут между клиентом и сервером — и аутентификация перестаёт работать. Мониторинг NTP-синхронизации обязателен.

Ошибки аутентификации. Всплеск неудачных попыток входа может сигнализировать либо о сбое, либо об атаке методом перебора паролей.

Состояние репликации SYSVOL. В этой папке хранятся групповые политики. Если SYSVOL не реплицируется корректно — на разных машинах применяются разные политики.

Доменная инфраструктура и безопасность

Контроллер домена — одна из главных целей при атаках на корпоративные сети. Компрометация DC означает полный контроль над всей инфраструктурой: злоумышленник получает возможность создавать учётные записи, менять права доступа, двигаться по сети без ограничений.

Поэтому к безопасности DC применяются особые требования: физическая защита серверов, минимальный набор установленного ПО, строгие политики доступа, регулярный аудит привилегированных учётных записей, интеграция с SIEM-системами для обнаружения аномалий.

Сертификация по требованиям ФСТЭК — важный критерий при выборе решения для государственных и критически важных инфраструктур. Это не формальность, а подтверждение того, что продукт прошёл независимую проверку на соответствие требованиям безопасности.

Как выглядит миграция с Active Directory

Переход с Microsoft AD на отечественное решение — процесс, который пугает больше, чем он того заслуживает. Большинство зрелых продуктов поддерживают режим сосуществования: новый домен работает параллельно с AD через доверительные отношения, пользователи из одного домена получают доступ к ресурсам другого.

Это позволяет мигрировать поэтапно — переводить отдельные подразделения, тестировать, убеждаться в корректной работе и только потом двигаться дальше. Одномоментный переход всей организации практикуется редко и только при небольших размерах инфраструктуры.

Итог

Контроллер домена — фундамент корпоративной IT-инфраструктуры. Без него управление пользователями и безопасностью в компании любого размера превращается в ручную работу, которая не масштабируется и не поддаётся аудиту.

Понимание того, как работает доменная инфраструктура — Kerberos, групповые политики, репликация, мониторинг — это базовая грамотность для любого, кто занимается системным администрированием или просто хочет разобраться в том, как устроена корпоративная IT-среда.