Как Роскомнадзор блокирует VPN — и почему это не работает до конца

К апрелю 2026 года Роскомнадзор заблокировал 469 VPN-сервисов. Это на 70% больше, чем три месяца назад. NordVPN ушёл с рынка, десятки приложений удалены из App Store и Google Play. По всем признакам — тотальная зачистка.

Но VPN в России работает. Люди пользуются им каждый день, трафик через зарубежные серверы не исчезает, новые инструменты появляются быстрее, чем их успевают блокировать. Чтобы понять почему, нужно разобраться в том, как блокировки устроены изнутри.

Три способа заблокировать VPN

У Роскомнадзора есть несколько инструментов, и они работают на разных уровнях.

Блокировка по IP-адресу — самый простой и самый бесполезный метод. Регулятор вносит IP-адреса серверов VPN-сервиса в реестр запрещённых, и провайдеры обязаны блокировать к ним доступ. Проблема в том, что у крупных VPN тысячи серверов по всему миру, и IP-адреса постоянно меняются. Заблокировали сто адресов — сервис поднял ещё двести новых. Гонка, которую невозможно выиграть.

Блокировка по домену — чуть эффективнее. Сайт vpnсервиса.com перестаёт открываться, приложение не может скачать обновление конфигурации. Но само приложение, уже установленное на телефоне, продолжает работать. А скачать его можно с зеркала или через другой VPN.

DPI — глубокий анализ пакетов — это уже серьёзно. Именно этот инструмент изменил ситуацию.

Что такое ТСПУ и как работает DPI

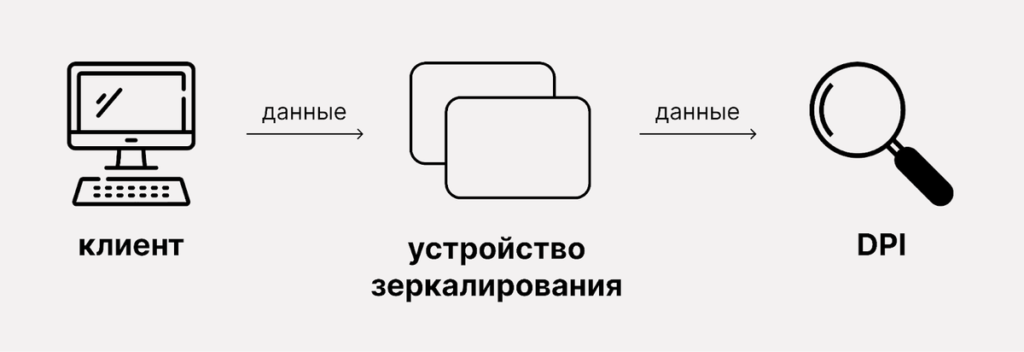

В 2019 году в России приняли закон о суверенном интернете. Его практическим результатом стала установка ТСПУ — технических средств противодействия угрозам — на узлах каждого интернет-провайдера. Проще говоря, между вашим роутером и остальным интернетом появилась коробка Роскомнадзора.

Эта коробка анализирует трафик в режиме реального времени через DPI — Deep Packet Inspection. В отличие от простой блокировки по IP, DPI не смотрит на адрес назначения. Он анализирует структуру самого трафика.

Каждый протокол оставляет характерные следы. OpenVPN при установке соединения делает специфическое TLS-рукопожатие — DPI его узнаёт. WireGuard использует UDP с узнаваемой моделью обмена пакетами. Даже зашифрованный трафик можно идентифицировать статистически: VPN-соединение создаёт равномерный двусторонний поток данных, нетипичный для обычного браузинга.

Обнаружив знакомую сигнатуру, ТСПУ может заблокировать соединение полностью или замедлить его до нескольких килобайт в секунду. Второй вариант коварнее: VPN как будто подключился, но работать невозможно.

Почему блокировки всё равно не работают до конца

Здесь начинается главное противоречие.

Обфускация делает трафик неузнаваемым. Протоколы нового поколения — VLESS с XTLS-Reality, AmneziaWG, Shadowsocks — специально разработаны так, чтобы их трафик выглядел как обычный HTTPS. VLESS Reality и вовсе имитирует конкретный легитимный сайт при установке соединения: DPI видит обращение к, условно, облачному сервису Microsoft и пропускает его. Внутри при этом идёт VPN-трафик.

Роскомнадзор может заблокировать известные сигнатуры, но не может заблокировать весь HTTPS — это означало бы отключение половины интернета.

Личные серверы невидимы для реестра. Когда человек поднимает собственный VPN на арендованном VPS, у этого сервера нет репутации VPN-сервиса. Это просто какой-то сервер где-то в Европе, к которому кто-то периодически подключается. У РКН нет причин его блокировать. Именно поэтому личный сервер — самый надёжный инструмент обхода блокировок.

Скорость реакции разработчиков выше скорости регулятора. Когда РКН находит новую сигнатуру и начинает её блокировать, разработчики протоколов уже работают над следующей версией. Это асимметричная война: атакующему нужно закрыть все дыры, защищающемуся — найти одну новую. Защищающийся в этой ситуации в выигрышном положении.

Побочный ущерб останавливает агрессивные блокировки. Когда в 2018 году РКН попытался заблокировать Telegram через массовую блокировку IP-адресов Amazon и Google, вместе с мессенджером упали тысячи никак не связанных с ним сервисов — от интернет-магазинов до банковских приложений. Через два года блокировку тихо сняли. Это показало предел: тотальная блокировка по IP невозможна без разрушения инфраструктуры российского интернета.

Корпоративные VPN вне зоны блокировок. Компании используют VPN для подключения сотрудников к внутренним сетям. Заблокировать корпоративный VPN-трафик — значит парализовать работу бизнеса. Поэтому регулятор вынужден оставлять лазейки для корпоративного использования, которыми пользуются и обычные люди.

Что реально происходит

Блокировки работают против массовых коммерческих VPN-сервисов с известными сигнатурами. NordVPN, CyberGhost, PIA — они действительно перестали работать для большинства пользователей в России. Цель достигнута: случайный человек, который скачал первый попавшийся VPN из App Store, скорее всего, не сможет им воспользоваться.

Но люди, которые разобрались в теме, пользуются VPN без проблем. Amnezia, VLESS Reality, личные серверы — всё это работает. Аудитория таких инструментов меньше, но она устойчива и технически грамотна.

По сути, регулятор поднял планку входа. Обойти блокировки стало сложнее, чем в 2022 году. Но невозможным это не стало.

Что будет дальше

Тенденция очевидна: блокировки будут точнее, ТСПУ будет обновляться, новые протоколы будут появляться в ответ. Минцифры уже предложило ввести повышенную тарификацию за международный трафик свыше 15 ГБ в месяц — это косвенный удар по активным VPN-пользователям через экономику, а не через технологии.

Но фундаментальное противоречие никуда не денется. Полная изоляция российского интернета технически возможна — пример Северной Кореи это доказывает. Но цена такой изоляции для экономики, бизнеса и инфраструктуры делает её практически нереальной в обозримом будущем.

Пока существует легальный международный трафик — существуют и инструменты для его использования в обход фильтров. Это не баг системы блокировок, это её архитектурный предел.